Votre audit réseau date de moins de deux ans. Vous avez un rapport qui dit que tout va bien. Et pourtant, vous ne savez pas ce qui transite réellement sur votre infrastructure. C’est la réalité de 8 PME sur 10 selon le baromètre 2025 de maturité cyber des TPE-PME : elles se disent mal préparées ou ignorent leur niveau de préparation face aux cyberattaques. Le problème ? La plupart des audits se concentrent sur les équipements et les configurations. Les flux de données, eux, restent dans l’angle mort.

Cartographie des flux : ce que vous devez retenir en 30 secondes

- La plupart des audits PME ignorent l’analyse des flux de données

- Sans cartographie, le shadow IT reste invisible

- Une collecte de 24-72h révèle les communications suspectes

- Exigez ce volet dans votre prochain cahier des charges

Mon avis tranché : un audit qui ne cartographie pas les flux, c’est comme un contrôle technique qui ne vérifierait que la carrosserie. Vous avez une belle photo de vos équipements, mais aucune idée de ce qu’ils font vraiment. Je recommande systématiquement d’exiger cette composante dans tout cahier des charges d’audit.

Cet article s’adresse à ceux qui ont déjà fait auditer leur réseau et qui se demandent si c’était suffisant. Pas aux novices. Si vous êtes dans cette situation, les prochaines minutes vont probablement changer votre regard sur ce fameux rapport qui dort dans un tiroir.

Points clés abordés

Pourquoi la cartographie des flux échappe à la plupart des audits PME

Ce qui me frappe systématiquement dans les dossiers que je reprends : l’audit initial s’est arrêté à l’inventaire. Routeurs, switches, pare-feu, serveurs. Tout est listé, vérifié, documenté. Les configurations sont passées au crible. Et puis voilà. Le prestataire livre son rapport, facture, et passe au client suivant.

Le problème, c’est que personne n’a regardé ce qui circule réellement sur ces équipements. Les flux de données entre postes, vers l’extérieur, entre applications. Cette dimension dynamique du réseau reste invisible. Pourquoi ? Trois raisons principales.

D’abord, le temps. Cartographier les flux demande de capturer le trafic pendant plusieurs heures, voire plusieurs jours. Ça ne rentre pas dans un forfait audit standard. Ensuite, les compétences. Interpréter des captures Wireshark ou Ntop, identifier les patterns anormaux, ça nécessite une expertise que tous les prestataires n’ont pas. Enfin, le besoin perçu. Beaucoup de dirigeants ne savent même pas que cette dimension existe. Ils pensent que l’audit couvre tout.

Cette approche globale, intégrant l’analyse des flux dans une politique de sécurité en entreprise cohérente, reste l’exception. Seules 16 % des TPE-PME disposent de solutions de détection d’attaque selon le baromètre Cybermalveillance.gouv.fr. Et encore, détecter n’est pas comprendre.

Audit équipements vs audit flux : la différence clé

Audit d’inventaire : liste les équipements présents, vérifie leur état et leurs versions. Répond à la question « qu’est-ce que j’ai ? »

Audit de configuration : analyse les règles de pare-feu, les droits d’accès, les politiques de sécurité. Répond à la question « est-ce bien configuré ? »

Audit des flux : capture et analyse le trafic réel sur une période donnée. Répond à la question « que se passe-t-il vraiment sur mon réseau ? »

Soyons honnêtes : la plupart des audits PME s’arrêtent aux deux premiers niveaux. Le troisième coûte plus cher, prend plus de temps, et peu de clients le demandent. Résultat : des rapports rassurants sur le papier, mais qui passent à côté de l’essentiel.

Les risques concrets d’un audit sans visibilité sur les flux

Un audit incomplet donne une fausse impression de sécurité. C’est pire que pas d’audit du tout. Vous pensez être protégé, vous baissez la garde, et c’est là que les problèmes arrivent.

Dans les audits que j’ai eu l’occasion de reprendre ou compléter en Île-de-France (environ 35 dossiers entre 2023 et 2025, principalement des PME de services), l’absence de cartographie des flux sortants a conduit à la découverte tardive de communications suspectes dans près de 4 cas sur 10. Ce constat reste limité à ce périmètre et peut varier selon le prestataire initial et la maturité IT de l’entreprise.

45 salariés, 30% de bande passante détournée : le cas d’un cabinet comptable

J’ai accompagné un dirigeant de cabinet comptable de 45 salariés l’année dernière. Son cas m’a marqué parce qu’il venait de faire réaliser un audit réseau six mois plus tôt par un autre prestataire. Sur le papier, tout allait bien.

Son problème ? Des ralentissements inexpliqués et une consommation de bande passante anormale aux heures de pointe. L’audit initial n’avait pas cartographié les flux applicatifs. En analysant le trafic sur 48 heures, nous avons découvert un logiciel de synchronisation cloud installé par un collaborateur sans en informer la DSI. Ce shadow IT consommait 30 % de la bande passante.

Rien de malveillant dans ce cas. Mais cette même technique de cartographie aurait révélé une exfiltration de données si l’origine avait été un malware.

Le panorama ANSSI de la cybermenace 2025 le confirme : 48 % des victimes de rançongiciels sont des petites structures. Les attaquants profitent de faiblesses dans des équipements peu supervisés. Sans visibilité sur les flux, impossible de détecter les communications sortantes vers des serveurs de commande et contrôle (C2).

Quand vous cherchez à sécuriser réellement votre infrastructure et pas seulement cocher des cases, intégrer la cartographie des flux dans un audit réseau complet axé sur la sécurité et la performance devient indispensable. C’est la différence entre savoir ce que vous avez et comprendre ce qui s’y passe.

Signal d’alerte : communications sortantes vers destinations inconnues

Des flux sortants réguliers vers des adresses IP non référencées dans votre documentation peuvent indiquer une compromission active. Un poste infecté communique souvent avec des serveurs externes pour recevoir des instructions ou exfiltrer des données. Sans cartographie, ces signaux faibles restent invisibles.

L’erreur la plus fréquente que je rencontre ? Penser que le pare-feu suffit. Le pare-feu applique des règles. Mais si une application légitime est compromise ou si un collaborateur installe un outil non autorisé, le trafic passe. Seule l’analyse des flux permet de repérer ces anomalies comportementales.

Comment intégrer la cartographie des flux dans votre prochain audit

Sur le terrain, la réalité est souvent différente du rapport. Voici comment procéder pour vous assurer que votre prochain audit ne passe pas à côté des flux.

Les étapes pour une cartographie efficace

-

Exigez une durée de collecte suffisante

Une capture de 24 à 72 heures minimum permet d’observer les patterns réels. Les sauvegardes nocturnes, les mises à jour automatiques, les usages intermittents. Une collecte de quelques heures ne montre qu’une fraction du tableau.

-

Demandez l’analyse des flux sortants

Les communications vers l’extérieur sont les plus critiques. Vers quels serveurs vos postes communiquent-ils ? À quelle fréquence ? Quel volume de données ? C’est là que se cachent les anomalies.

-

Faites établir une baseline

Une cartographie ponctuelle ne suffit pas. Demandez à votre prestataire d’établir un état de référence du trafic normal. Les futures déviations seront ainsi détectables.

-

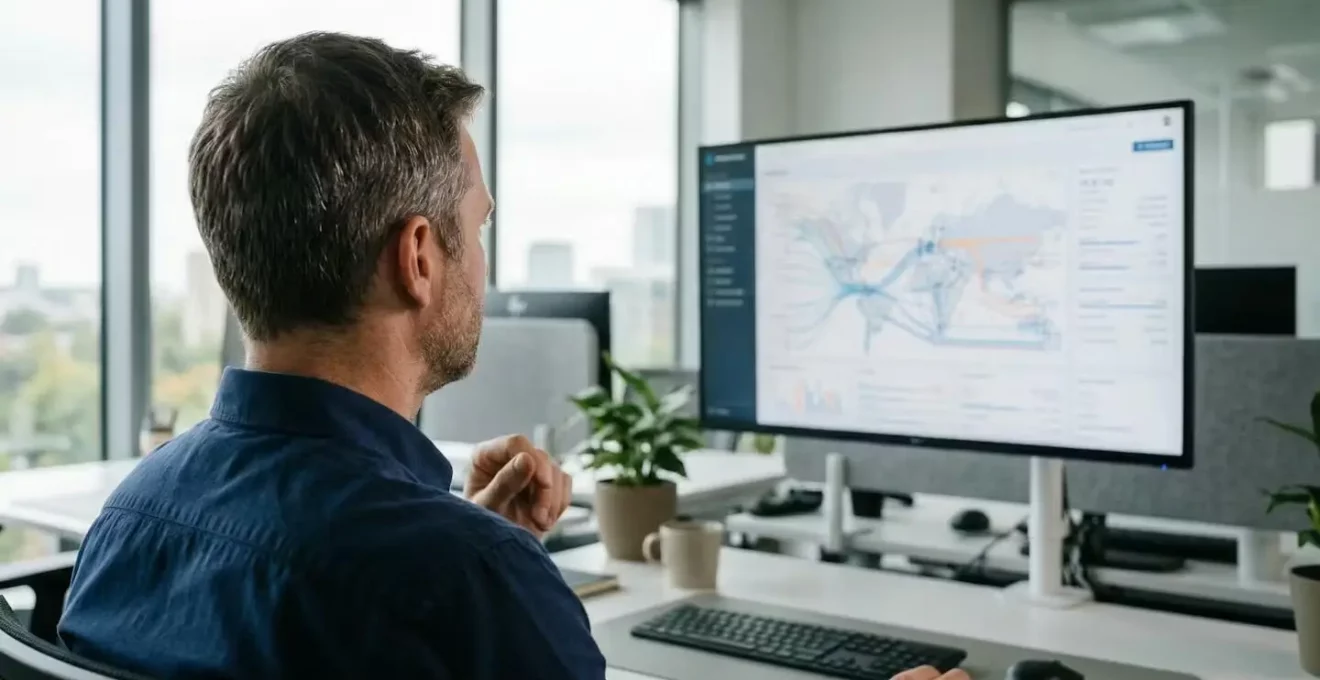

Exigez une visualisation compréhensible

Un fichier de logs bruts ne sert à rien si vous n’êtes pas technicien. Demandez un schéma visuel des flux principaux, avec identification des sources et destinations.

Timeline typique d’une cartographie que je réalise :

-

Déploiement sonde et début collecte Wireshark (24h minimum) -

Analyse des patterns et identification des anomalies -

Cartographie visuelle des flux validée avec le client -

Rapport final avec recommandations priorisées

Pour compléter cette approche, les points clés d’un audit de conformité vous permettent d’élargir le périmètre de vérification au-delà des seuls flux.

5 questions à poser à votre prestataire dès demain

-

Votre audit inclut-il une capture de trafic sur 24h minimum ?

-

Analysez-vous les flux sortants vers des destinations non référencées ?

-

Identifiez-vous les applications non déclarées (shadow IT) ?

-

Produisez-vous une cartographie visuelle des communications ?

-

Comparez-vous les flux observés à une baseline de référence ?

Si votre prestataire répond non à plus de deux questions, votre audit précédent était probablement incomplet. Ça ne veut pas dire qu’il était inutile, mais qu’il reste du travail.

Vos questions sur la cartographie des flux en audit réseau

Combien coûte une cartographie des flux pour une PME de 50 postes ?

Comptez entre 2 000 et 5 000 € pour une cartographie complète sur ce type de périmètre, selon la complexité de l’infrastructure et la durée de collecte. C’est un surcoût par rapport à un audit d’inventaire simple, mais c’est ce qui fait la différence entre un rapport de façade et une vraie visibilité.

Quelle durée de collecte pour des résultats fiables ?

Minimum 24 heures, idéalement 48 à 72 heures. Une collecte plus longue permet de capter les variations d’usage (pics, sauvegardes nocturnes, synchronisations hebdomadaires). Moins de 24 heures, vous ne voyez qu’une partie du film.

Mon audit actuel couvrait-il les flux ? Comment le vérifier ?

Reprenez votre rapport d’audit. Cherchez les termes « capture de trafic », « analyse de flux », « baseline », « patterns de communication ». Si ces éléments sont absents, votre audit s’est limité à l’inventaire et aux configurations. Ce n’est pas un mauvais audit, mais il est incomplet sur ce volet.

La cartographie des flux est-elle exigée par NIS2 ou ISO 27001 ?

Pas explicitement sous ce terme, mais les deux référentiels imposent une connaissance des flux de données et une capacité de détection des incidents. La synthèse Vie-publique.fr sur les cybermenaces 2025 rappelle que la transposition de NIS2 est en cours en France. Dans les faits, un auditeur ISO 27001 vous demandera de prouver que vous connaissez vos flux critiques.

Quels outils sont utilisés pour analyser les flux réseau ?

Les standards du marché sont Wireshark pour la capture de paquets, Ntop pour la visualisation en temps réel, et PRTG pour la supervision continue. Ces outils sont puissants mais nécessitent une expertise pour interpréter les résultats. Ce n’est pas l’outil qui fait la différence, c’est la capacité à lire ce qu’il révèle.

Si vous n’avez pas les ressources internes pour gérer cette complexité, l’approche de l’externalisation informatique pour la cybersécurité PME mérite d’être étudiée.

La prochaine étape pour vous

Plutôt que de résumer ce que vous venez de lire, posez-vous cette question : si un incident survenait demain sur votre réseau, auriez-vous les éléments pour comprendre ce qui s’est passé ?

Si la réponse est « je ne sais pas », c’est le moment de ressortir votre dernier rapport d’audit. Vérifiez s’il mentionne les flux. Appelez votre prestataire avec la checklist des cinq questions. Et si les réponses ne vous satisfont pas, vous savez ce qu’il vous reste à faire.

Les 77 % de TPE-PME qui consacrent moins de 2 000 € par an à la cybersécurité font un pari risqué. Pas besoin de tout changer du jour au lendemain. Mais commencer par savoir ce qui transite sur votre réseau, c’est le minimum pour dormir un peu plus tranquille.

Limites de cette analyse et recommandations

Chaque infrastructure réseau possède des spécificités qui nécessitent une analyse personnalisée. Les outils et méthodes mentionnés doivent être adaptés à la taille et au secteur de l’entreprise. La conformité réglementaire (RGPD, NIS2) requiert un audit complet par un professionnel qualifié.

Risques à connaître : Un audit partiel peut créer un faux sentiment de sécurité. Le shadow IT reste invisible sans cartographie exhaustive. Les flux critiques non documentés exposent à des non-conformités NIS2.

Pour un diagnostic adapté à votre situation, consultez un prestataire en cybersécurité certifié ou l’ANSSI pour les secteurs sensibles.